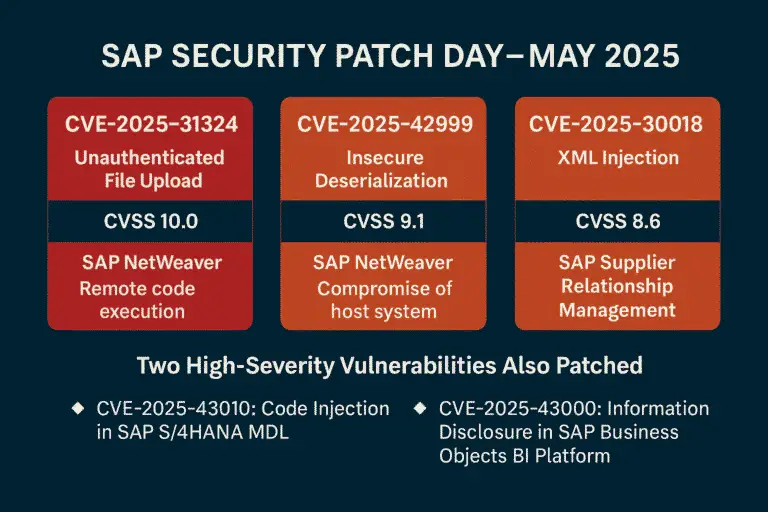

در بهروزرسانی امنیتی امروز (مه ۲۰۲۵)، شرکت SAP تعداد ۱۶ نوت امنیتی جدید منتشر و ۲ مورد قبلی را بهروزرسانی کرد. این بهروزرسانی ماهانه با هشدار فوری نسبت به چندین آسیبپذیری بحرانی همراه است؛ از جمله یک آسیبپذیری Zero-Day که هماکنون در حال بهرهبرداری فعال است و تهدیدات جدی را برای سامانههای حیاتی سازمانی ایجاد کرده است.

🚨 آسیبپذیری Zero-Day در حال بهرهبرداری فعال – CVE-۲۰۲۵-۳۱۳۲۴

-

شدت: بحرانی (CVSS ۱۰.۰)

-

محصول آسیبپذیر: SAP NetWeaver (سرور توسعه Visual Composer)

-

شرح: این آسیبپذیری امکان آپلود فایل بدون احراز هویت را فراهم میکند و به مهاجم اجازه اجرای کد از راه دور (RCE) و تصرف کامل سیستم را میدهد.

SAP پیشتر در تاریخ ۲۴ آوریل یک وصله اضطراری خارج از برنامه منتشر کرده بود، پس از آنکه محققان ReliaQuest بهرهبرداری فعال از این آسیبپذیری را شناسایی کردند.

بررسیهای بعدی توسط Forescout Vedere Labs و Mandiant، حملات را به یک عامل تهدید چینی نسبت دادهاند که فعالیت آن از ژانویه ۲۰۲۵ آغاز شده است.

شرکت Onapsis گزارش داده که از تاریخ ۲۰ ژانویه فعالیتهای شناسایی و تست پیلود آغاز شده و بهرهبرداری واقعی از حدود ۱۰ فوریه شروع شده است.

سایر آسیبپذیریهای بحرانی و پرخطر:

🔴 CVE-۲۰۲۵-۴۲۹۹۹ (CVSS ۹.۱) – Insecure Deserialization در SAP NetWeaver

-

آسیبپذیری در Visual Composer Metadata Uploader

-

امکان بارگذاری محتوای مخرب توسط کاربر دارای دسترسی و در نتیجه تخریب محرمانگی، یکپارچگی و در دسترس بودن سامانه

🔴 CVE-۲۰۲۵-۳۰۰۱۸ (CVSS ۸.۶) – XML Injection در SAP SRM

-

ماژول آسیبپذیر: Live Auction Cockpit

-

ارسال فایل XML ساختهشده بهصورت غیرمجاز

-

امکان افشای فایلهای حساس برای مهاجم بدون نیاز به احراز هویت

🔴 CVE-۲۰۲۵-۴۳۰۱۰ (CVSS ۸.۳) – Code Injection در SAP S/4HANA MDL

-

آسیبپذیری در SCM Master Data Layer

-

عدم اعتبارسنجی ورودیها، امکان بازنویسی برنامههای ABAP توسط کاربران احراز شده

آسیبپذیریهای دیگر قابل توجه:

| CVE ID | محصول | شدت | نوع آسیبپذیری |

|---|---|---|---|

| CVE-۲۰۲۵-۴۳۰۰۰ | SAP Business Objects BI Platform | High (۷.۹) | افشای اطلاعات |

| CVE-۲۰۲۵-۴۳۰۱۱ | SAP Landscape Transformation | High (۷.۷) | نبود بررسی مجوز |

| CVE-۲۰۲۵-۴۳۰۰۶ | SRM Master Data Catalog | Medium (۶.۱) | XSS (Cross-Site Scripting) |

| CVE-۲۰۲۵-۴۳۰۰۵ | SAP GUI for Windows | Medium (۴.۳) | افشای اطلاعات |

سایر آسیبپذیریهای متوسط نیز محصولات SAP مانند Gateway، Service Parts Management و داشبوردهای تولید دیجیتال را تحت تأثیر قرار دادهاند.

🔐 اقدامات پیشنهادی:

-

اعمال فوری پچهای امنیتی ماه مه ۲۰۲۵، بهویژه برای SAP NetWeaver و Visual Composer

-

نظارت بر نشانههای نفوذ (IoCs) اعلامشده توسط شرکتهای اطلاعات تهدید

-

استفاده از سیستمهای دفاعی چندلایه برای حفاظت از برنامههای حیاتی تجاری

یک نظر