بر اساس تحقیقات جدید یک عامل تهدید با انگیزه مالی مشهور به حملات cryptojacking، از نسخه بدافزار خود استفاده کرده است تا زیرساختهای ابری را با استفاده از آسیبپذیری در فنآوریهای وبسرور هدف قرار دهد.

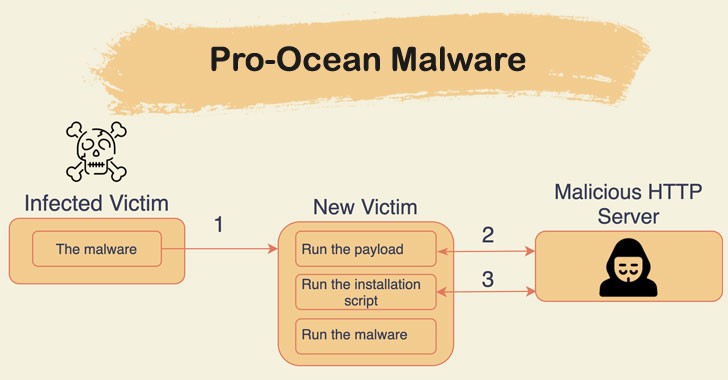

محققان واحد ۴۲ پالو آلتو گفتند: این بدافزار رمزنگاری Pro-Ocean که توسط گروه جرایم اینترنتی Rocke مستقر در چین منتشر شده است، اکنون دارای قابلیتهای بهبود یافته rootkit و worm است و همچنین از تاکتیکهای جدید فرار برای دور زدن روشهای شناسایی شرکتهای امنیت سایبری برخوردار است.

Pro-Ocean از آسیبپذیریهای شناخته شده برای هدف قرار دادن برنامههای ابری استفاده میکند. در تجزیه و تحلیلها ما Pro-Ocean را پیدا کردیم که (Apache ActiveMQ (CVE-2016-3088) ،Oracle WebLogic (CVE-2017-10271 و Redis را هدف قرار داده است.

پس از نصب، بدافزار هر فرآیندی را که به شدت از CPU استفاده میکند از بین میبرد، به طوری که میتواند از ۱۰۰٪ CPU برای استخراج Monero به طور موثر استفاده کند.

در حالی که انواع قبلی این بدافزار توانایی هدفگیری و حذف محصولات امنیتی ابری را که توسط Tencent Cloud و Alibaba Cloud با بهرهبرداری از نقص Apache Struts 2 ، Oracle WebLogic و Adobe ColdFusion تولید شدهاند ارائه میدهد، Pro-Ocean دامنه وکتورهای حمله را با هدف قرار دادن سرورهای Apache ActiveMQ ، Oracle WebLogic و Redis گسترش داده است.

علاوه بر ویژگیهای self-spreading و تکنیکهای بهتر پنهانسازی که به آن امکان میدهد زیر رادار بماند و به نرمافزارهای غیرقابل نصب در شبکه سرایت کند، بدافزار پس از نصب مجموعههایی در مورد حذف نصب عوامل نظارت، برای طفره رفتن از شناسایی و حذف سایر بدافزارها و استخراج کنندگان از سیستمهای آلوده اقدام میکند.

برای دستیابی به این هدف، از یک ویژگی بومی لینوکس به نام LD_PRELOAD بهره میبرد تا فعالیت مخرب خود را مخفی نگه دارد، کتابخانهای به نام Libprocesshider از اسکریپت infection پایتون استفاده میکند که IP عمومی دستگاه را میگیرد تا همه ماشینها را در همان شبکه فرعی (به عنوان مثال ، ۱۰.۰.X.X) شانزده بیتی آلوده کند.

Pro-Ocean همچنین با از بین بردن بدافزارها و ماینرهای دیگر از جمله Luoxk ،BillGates ،XMRig و Hashfish بر روی میزبان برای از بین بردن رقابت تلاش میکند. علاوه بر این، با یک ماژول ناظر که به زبان Bash نوشته شده است دوام را تضمین میکند و تمام فرایندهایی که بیش از ۳۰٪ CPU را با هدف استخراج کارآمد Monero استفاده میکنند را پایان میدهد.

یک نظر