یک آسیبپذیری امنیتی در اپلیکیشن Google Drive Desktop برای ویندوز کشف شده است که به کاربر لاگینشده روی یک سیستم مشترک اجازه میدهد بدون نیاز به اعتبارسنجی، به تمامی فایلهای درایو کاربر دیگر دسترسی پیدا کند.

منشأ آسیبپذیری

-

مشکل از نقص در مکانیزم کنترل دسترسی و نحوه مدیریت دادههای کششده در سیستم رخ میدهد.

-

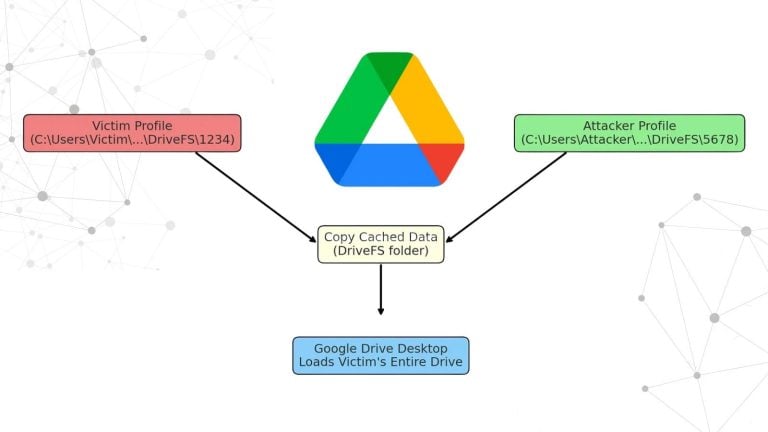

اپلیکیشن برای ذخیره فایلهای همگامسازیشده از DriveFS استفاده میکند. این سیستم کش به درستی فایلهای کاربران مختلف را از یکدیگر جدا نمیکند.

-

مهاجم میتواند فولدر DriveFS قربانی را کپی کرده و با فولدر خود جایگزین کند. پس از ریاستارت اپلیکیشن، گوگل درایو محتوای کامل درایو قربانی (My Drive و Shared Drives) را بدون هیچگونه درخواست احراز هویت به نمایش میگذارد.

نقض اصول امنیتی

-

Zero Trust: اپلیکیشن بهطور اشتباه به کش کپیشده اعتماد میکند بدون اینکه هویت کاربر را بررسی کند.

-

Encryption at Rest: فایلهای کششده برای هر کاربر به صورت مجزا رمزگذاری نشدهاند و میتوانند در حسابهای دیگر دوباره استفاده شوند.

-

Re-authentication: هنگام بارگذاری کش کاربر دیگر، اپلیکیشن هیچ نیازی به ورود مجدد یا رمز عبور ندارد.

پیامدها

این آسیبپذیری نمونهای از تهدیدات داخلی (Insider Threat) است و در محیطهای دارای سیستمهای اشتراکی (ادارات، دانشگاهها، فضاهای کار مشترک) میتواند بسیار خطرناک باشد.

-

امکان دسترسی غیرمجاز به دادههای حساس: قراردادها، سوابق مالی، اسناد منابع انسانی یا کد منبع.

-

خطر نشت داده، تغییر یا حذف اطلاعات.

-

نقض الزامات قانونی و استانداردها مانند GDPR، HIPAA، NIST SP 800-53، ISO 27001 و SOC 2.

-

خسارت مالی و اعتباری قابل توجه؛ بر اساس گزارش Ponemon/IBM میانگین هزینه تهدیدات داخلی حدود ۱۵.۳۸ میلیون دلار سالانه است.

واکنش گوگل

محقق کشفکننده این آسیبپذیری (Abdelghani Alhijawi) آن را به برنامه آسیبپذیری گوگل گزارش کرده اما پاسخ دریافتی این بوده که:

«این مورد بهعنوان باگ امنیتی در نظر گرفته نمیشود.»

این پاسخ نگرانیهای زیادی را ایجاد کرده زیرا نشاندهنده عدم پایبندی به اصول Zero Trust و قرار دادن کاربران در معرض ریسک جدی است.

توصیهها برای کاربران

تا زمان رفع رسمی مشکل:

-

از اجرای Google Drive Desktop در سیستمهای اشتراکی یا چندکاربره خودداری کنید.

-

برای پروفایلهای ویندوزی جداگانه، سطوح دسترسی سختگیرانه اعمال کنید.

-

از این اپلیکیشن فقط روی دستگاههای اختصاصی و مدیریتشده استفاده کنید تا ریسک تهدیدات داخلی کاهش یابد.

در نهایت، مسئولیت اصلی در حفاظت از دادهها با ارائهدهنده سرویس است. نبود رمزگذاری per-user، عدم الزام ورود مجدد و بیتوجهی به Zero Trust باعث شده Google Drive Desktop در ویندوز با استانداردهای امنیتی فاصله زیادی داشته باشد.

یک نظر