یک آسیبپذیری بحرانی در نرمافزار پرکاربرد دسترسی از راه دور در حال حاضر بهصورت فعال مورد سوءاستفاده قرار میگیرد. مهاجمان از این نقص برای کاشت backdoor و شناسایی شبکههای سازمانی استفاده میکنند. شرکت Arctic Wolf درباره CVE-2026-1731 هشدار داده است؛ ضعفی با امتیاز تقریباً حداکثری CVSS 9.9 که محیطهای self-hosted مربوط به BeyondTrust Remote Support و Privileged Remote Access را تحت تأثیر قرار میدهد.

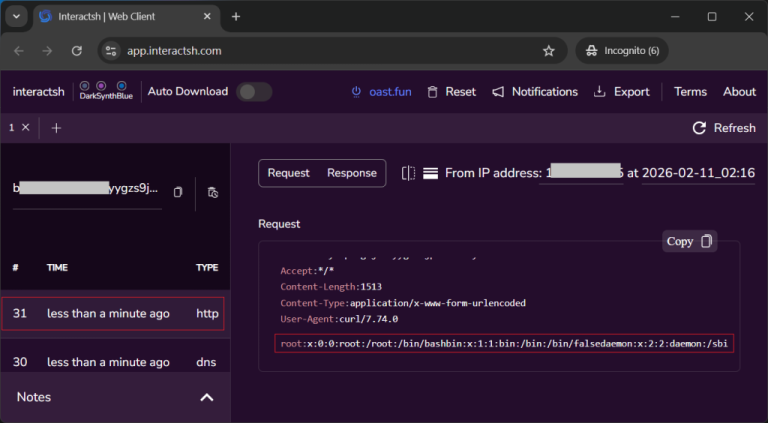

این آسیبپذیری به مهاجمان unauthenticated اجازه میدهد دستورات سیستمعامل را اجرا کنند. این نقص هماکنون به فهرست Known Exploited Vulnerabilities (KEV) سازمان CISA اضافه شده است؛ موضوعی که نشاندهنده تهدید فوری برای سازمانهایی است که هنوز وصله امنیتی را اعمال نکردهاند.

اما نگرانی اصلی فقط دسترسی اولیه نیست، بلکه چیزی است که مهاجمان پس از ورود وارد شبکه میکنند. طبق گزارش Arctic Wolf، مهاجمان از این exploit برای استقرار SimpleHelp استفاده میکنند؛ یک ابزار قانونی Remote Monitoring and Management که برای حفظ persistence در سیستمهای compromiseشده بهکار میرود.

برای پنهانسازی، فایلهای اجرایی SimpleHelp با نامهای عمومی مانند remote access.exe تغییر نام داده میشوند و از مسیر ProgramData در سطح دسترسی SYSTEM اجرا میشوند. این یعنی اجرای مخفیانه با بالاترین سطح دسترسی سیستمی.

پس از ورود، مرحله Discovery بهسرعت آغاز میشود. مهاجمان با ابزارهایی مانند AdsiSearcher لیست سیستمهای Active Directory را استخراج میکنند و با اجرای دستورات استانداردی مانند systeminfo و ipconfig وضعیت foothold خود را ارزیابی میکنند.

مرحله بعدی تلاش برای تصاحب قدرت مدیریتی است. Arctic Wolf مشاهده کرده مهاجمان با اجرای دستورات زیر تلاش میکنند کاربران را به گروههای با دسترسی بالا اضافه کنند:

net group “enterprise admins” REDACTED_USERNAME /add /domain

net group “domain admins” REDACTED_USERNAME /add /domain

حرکت جانبی نیز فعال است. مهاجمان با استفاده از PSexec آلودگی SimpleHelp را در کل محیط گسترش میدهند و با ابزار Impacket درخواستهای SMBv2 session ایجاد میکنند. این ترکیب یعنی تثبیت حضور، گسترش سریع و حرکت سیستماتیک به سمت کنترل کامل دامنه.

BeyondTrust اعلام کرده مشتریان cloud در تاریخ ۲ فوریه ۲۰۲۶ بهصورت خودکار وصله شدهاند و نیازی به اقدام ندارند. اما مشتریان self-hosted باید بهصورت دستی و فوری بهروزرسانی را اعمال کنند.

Arctic Wolf بهشدت توصیه کرده است که مدیران سیستم فوراً وصلهها را نصب کنند.

Remote Support (RS): در صورت استفاده از نسخه ۲۵.۳.۱ و قبلتر، باید patch شود.

Privileged Remote Access (PRA): در صورت استفاده از نسخه ۲۴.۳.۴ و قبلتر، باید patch شود.

یک نظر