در تحقیقات اخیر شرکت امنیت سایبری EclecticIQ با همکاری شکارچیان تهدید، موجی از فعالیتهای مخرب مرتبط با گروه هکری Luna Moth شناسایی شده است.

این مهاجمان اکنون از دامنههای جعلی با تم «هلپدسک» استفاده میکنند تا خود را بهعنوان کسبوکارهای قانونی جا بزنند و اطلاعات حساس قربانیان را سرقت کنند. این کمپین که اولینبار در مارس ۲۰۲۵ شناسایی شد، عمدتاً مؤسسات حقوقی و شرکتهای بزرگ را هدف قرار میدهد.

نحوه عملکرد حمله

استراتژی گروه Luna Moth مبتنی بر ایجاد دامنههایی است که ظاهر آنها شبیه به پورتالهای داخلی پشتیبانی IT است.

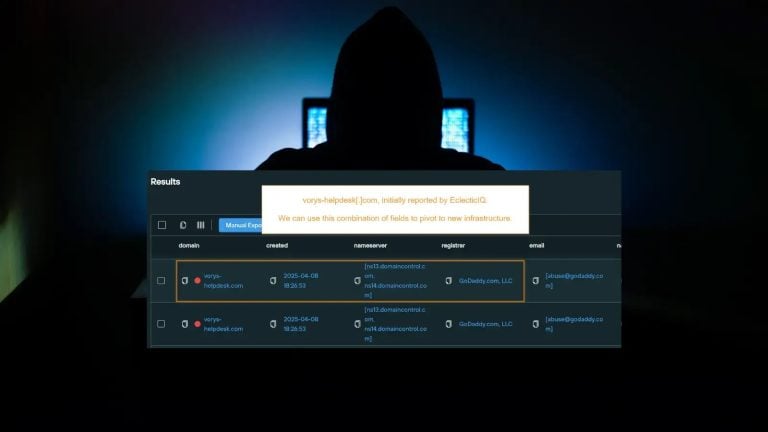

بهعنوان مثال، شرکتی به نام “Vorys” ممکن است با دامنهای مانند vorys-helpdesk[.]com هدف قرار گیرد. سپس مهاجمان با استفاده از ایمیلهای فیشینگ یا حسابهای کاربری بهخطرافتاده، قربانیان را به این دامنهها هدایت میکنند تا اطلاعات ورود یا مالی آنها را جمعآوری کنند.

ویژگیهای کلیدی دامنههای جعلی:

-

الگوی نامگذاری: اغلب از الگوی regex زیر پیروی میکنند:

^[a-z]{1,}-help(desk){0,1}.com$

(ترکیب نام شرکت هدف با کلماتی مانند “help” یا “helpdesk”) -

ثبتکننده دامنه: بیشتر دامنهها از طریق GoDaddy ثبت شدهاند، اگرچه احتمال استفاده از دیگر ثبتکنندهها مانند Namecheap نیز وجود دارد.

-

زیرساخت NameServer: معمولاً از

domaincontrol[.]comبهعنوان nameserver استفاده میشود.

روش شناسایی دامنههای مشکوک (ارائهشده توسط EclecticIQ):

-

الگوی دامنه: جستجو بر اساس الگوی regex فوق.

-

فیلتر ثبتکننده: تمرکز بر دامنههای ثبتشده در GoDaddy (در صورت نیاز گسترش به Namecheap و دیگران).

-

فیلتر NameServer: بررسی دامنههایی که از

domaincontrol[.]comاستفاده میکنند. -

تاریخ ثبت: محدود کردن نتایج به دامنههایی که بعد از ۱ مارس ۲۰۲۵ ثبت شدهاند.

با اعمال این فیلترها بر پایگاهدادههای DNS تاکنون بیش از ۵۰ دامنهی مخرب شناسایی شدهاند که بسیاری از آنها شرکتهای حقوقی برجسته را هدف گرفتهاند.

جزئیات کمپین و پیامدها

-

صنایع هدف: حقوقی، مالی و بهداشتی بهدلیل دسترسی به اطلاعات حساس در معرض خطر بیشتری هستند.

-

سرقت داده: اعتبارنامههای سرقتشده میتوانند زمینهساز حملات باجافزاری، کلاهبرداری مالی یا جاسوسی سازمانی شوند.

-

زیرساخت در حال گسترش: گروه Luna Moth عملیات خود را با سرعت بالا توسعه میدهد که نشاندهنده کمپینهایی گستردهتر در آینده است.

«این گروه از اعتماد کاربران به سیستمهای داخلی سوءاستفاده میکند»، الکس ریورا (تحلیلگر ارشد تهدید در EclecticIQ) گفت. «کارمندان باید پیش از وارد کردن اطلاعات ورود، حتماً آدرسها را بررسی کنند، بهویژه در درخواستهای پشتیبانی ناخواسته.»

یک نظر