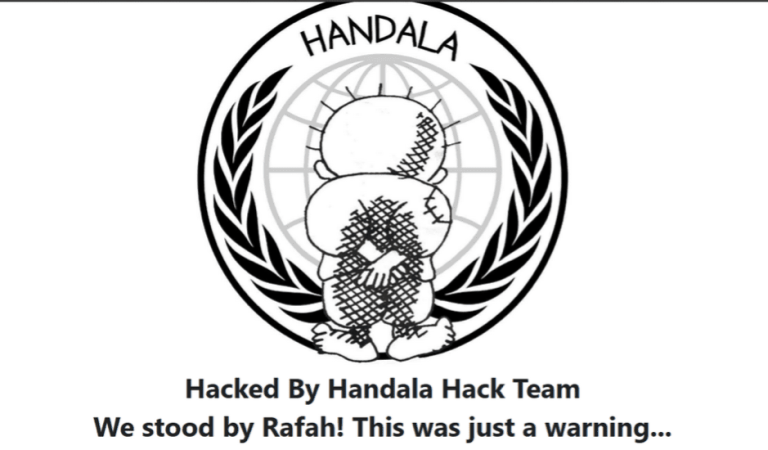

تأیید حمله سایبری به Cellcom پس از قطعی پنجروزه شبکه

شرکت مخابراتی آمریکایی Cellcom/Nsight رسماً تأیید کرد که علت قطعی پنجروزه اخیر در شبکهاش، یک حمله سایبری بوده که بخش خاصی از زیرساخت شبکه را...

شرکت مخابراتی آمریکایی Cellcom/Nsight رسماً تأیید کرد که علت قطعی پنجروزه اخیر در شبکهاش، یک حمله سایبری بوده که بخش خاصی از زیرساخت شبکه را...

🧨 جزئیات آسیبپذیری یک آسیبپذیری بحرانی در کتابخانه استاندارد GNU C Library (glibc) با شناسه CVE-۲۰۲۵-۴۸۰۲ کشف شده که میتواند به مهاجمان محلی اجازه دهد...

🧨 جزئیات آسیبپذیری یک آسیبپذیری بحرانی در کتابخانه استاندارد GNU C Library (glibc) با شناسه CVE-۲۰۲۵-۴۸۰۲ کشف شده که میتواند به مهاجمان محلی اجازه دهد...

پژوهشگران امنیتی حمله زنجیره تأمین بسیار پیشرفتهای را کشف کردهاند که محیط توسعه Node.js (NPM) را هدف قرار داده و از سرویس Google Calendar برای...

افبیآی هشدار داده است که از آوریل ۲۰۲۵ تاکنون، بازیگران تهدید با استفاده از متنهای جعلی (smishing) و پیامهای صوتی تولیدشده توسط هوش مصنوعی (vishing...

دستکم دو گروه باجافزاری و چندین گروه APT وابسته به چین در حال سوءاستفاده فعال از دو آسیبپذیری بحرانی در SAP NetWeaver هستند که اخیراً...

طبق گزارش شرکت امنیتی Trend Micro، یک گروه تهدید پیشرفته با منشأ چینی به نام Earth Ammit حملات چندمرحلهای گستردهای را علیه زنجیره تأمین صنعت...

شرکت امنیت سایبری ANY.RUN گزارش روندهای بدافزاری سهماهه اول سال ۲۰۲۵ را منتشر کرده است که بینشهای ارزشمندی از چشمانداز تهدیدات سایبری در حال تحول...

شرکت چندملیتی MTN Group، بزرگترین اپراتور موبایل آفریقا، از وقوع یک نقض امنیتی خبر داد که منجر به افشای اطلاعات شخصی برخی از مشترکین شد....

مجرمان سایبری چینی با انتشار ابزار پیشرفتهای به نام Z-NFC به دنیای کلاهبرداری پرداختهای بدون تماس (NFC) ورود کردهاند. بر اساس تحقیقات شرکت امنیتی آمریکایی...

پژوهشگران امنیتی از یک تکنیک جدید و پیشرفته پرده برداشتند که به مهاجمان اجازه میدهد تا بدون شناسایی توسط ابزارهای Antivirus (AV) و Endpoint Detection...

گروه هکری تحت حمایت دولت کرهشمالی با نام Kimsuky اخیراً در کمپینی پیچیده به نام Larva-24005 به سازمانهای مهم در کره جنوبی و دیگر کشورهای...