نفوذ به شرکت Envoy زیرمجموعهی American Airlines در کمپین هک Oracle

شرکت Envoy Air، یکی از زیرمجموعههای کاملاً وابسته به American Airlines، تأیید کرده است که قربانی کمپین هکی شده که از آسیبپذیریهای موجود در Oracle...

شرکت Envoy Air، یکی از زیرمجموعههای کاملاً وابسته به American Airlines، تأیید کرده است که قربانی کمپین هکی شده که از آسیبپذیریهای موجود در Oracle...

یک ارائهدهنده خدمات امنیت مدیریتشده از وقوع حملات سرقت اعتبار روی دستگاههای SonicWall SSLVPN خبر داده است. طبق گزارش شرکت Huntress، این حملات شامل «نفوذ...

WestJet اعلام کرد یک حادثه امنیت سایبری رخ داده که در آن یک عامل پیشرفتهٔ شخص ثالث توانسته بهطور غیرمجاز به سیستمهای داخلی دسترسی پیدا...

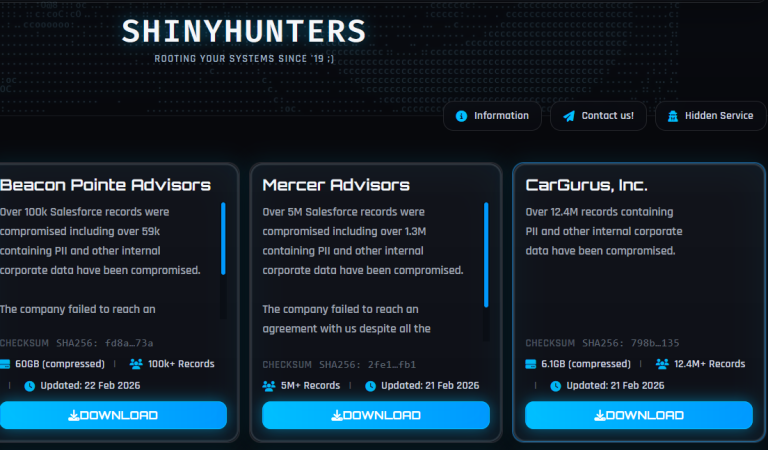

محققان اعلام کردند که «طلحه جبیر» نوجوان ۱۹ ساله بریتانیایی که هفته گذشته در منزلش در لندن بازداشت شد، یکی از اعضای کلیدی و اپراتورهای...

Hunt.io سورسکد ERMAC 3.0 را بهدست آورد که نشان میدهد این بدافزار از Cerberus و سپس Hook تکامل یافته و اکنون بیش از ۷۰۰ اپلیکیشن...

محققان امنیتی شرکت Eclypsium یک کلاس جدید از حملات USB را با نام BadCam معرفی کردهاند که وبکمهای لینوکسی متصل به سیستم را به ابزارهای...

گروه باجافزاری MedusaLocker که از اواخر ۲۰۱۹ فعال است، در سایت نشت داده خود در شبکه Tor اعلام کرده به دنبال استخدام Pentesterهای جدید است....

پژوهشگران امنیتی یک کمپین پیچیدهی سایبری را شناسایی کردهاند که در آن مهاجمان با آلوده کردن وبسایتهای وردپرس (WordPress)، بدافزار NetSupport RAT را از طریق...

پژوهشگران امنیتی PoC یا «اثبات مفهومی» آسیبپذیری بحرانی جدیدی با نام CitrixBleed2 را منتشر کردهاند. این آسیبپذیری با شناسه CVE-2025-5777 ثبت شده و محصولات Citrix...

یک کمپین پیچیده مهندسی اجتماعی اخیراً در TikTok شناسایی شده که از محبوبیت گسترده این پلتفرم و الگوریتمهای آن برای توزیع بدافزارهای سرقت اطلاعات، بهویژه...

تیم تحقیقاتی Socket پکیجی به نام psslib را در PyPI شناسایی کرده است. این پکیج که توسط فردی با نام مستعار umaraq منتشر شده، با...

گزارش جدیدی از CloudSEK بههمراه تأیید HackRead و سایر منابع گزارش میدهد که گروه پشت باتنت Androxgh0st در یک گام پیچیده و هوشمندانه، یک زیردامنه...