بدافزار بدنام Emotet تقریباً ۱۰ ماه پس از یک عملیات هماهنگ شده قانونی که زیرساخت command-and-control آن را در اواخر ژانویه ۲۰۲۱ از بین برد، در حال بازگشت است.

بر اساس گزارش جدیدی از محقق امنیتی Luca Ebach، بدافزار TrickBot به عنوان نقطه ورود برای توزیع آنچه به نظر میرسد همان نسخه جدید Emotet باشد، در سیستمهایی که قبلاً توسط نسخه قبلی آلوده شدهاند، استفاده میشود. آخرین نوع این بدافزار به شکل یک فایل DLL است که اولین مورد آلودگی توسط آن در ۱۴ نوامبر شناسایی شد.

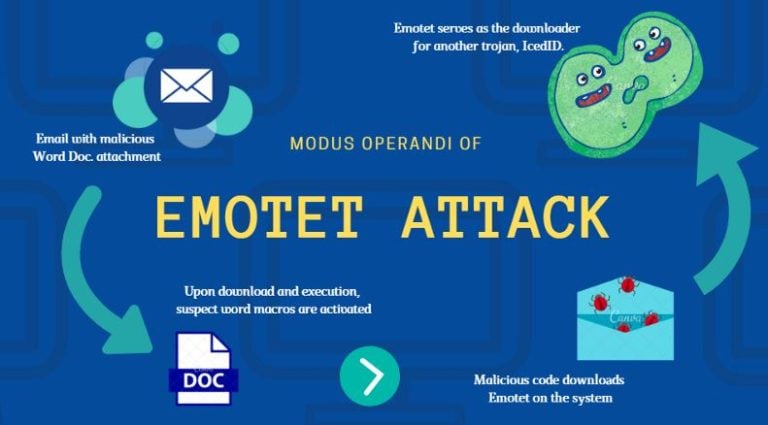

یوروپل Emotet را بعنوان “خطرناکترین بدافزار جهان” به دلیل توانایی آن در عمل بعنوان “door opener” برای مهاجمها برای دسترسی غیرمجاز و تبدیل شدن به پیشروی بسیاری از سرقت دادههای حیاتی و حملات باجافزار، نامید.

همچنین عملیات لودر دیگر خانوادههای بدافزار مانند Trickbot، QakBot و Ryuk را قادر میسازد تا وارد یک دستگاه شوند.

در زمان نگارش این مقاله، پروژه تحقیقاتی ردیابی بدافزار Abuse.ch Feodo Tracker سرورهای فرمان و کنترل Emotet را نشان میدهد که در حال حاضر آنلاین هستند.

نمونههایی از Loader جدید Emotet را میتوانید در اینجا مشاهده کنید.

به مدیران شبکه اکیداً توصیه میشود برای جلوگیری از مشارکت دستگاهها در باتنت تازه فعال Emotet، تمام آدرسهای IP مربوطه را مسدود کنند.

یک نظر